Zajęcia edukacyjne

Podczas zajęć w ramach naszego programu:

- dokonaliśmy analizy Waszej aktywności internetowej oraz zachowań ryzykownych,

- omawialiśmy zagrożenia i korzyści wynikające z korzystania z Internetu,

- stworzyliśmy padlet (e-tablicę) "Czym dla Was jest Internet",

- zmontowaliśmy nagranie, w którym dopowiadacie "Gdyby nie było Internetu...",

- poruszaliśmy tematykę cyberprzemocy,

- poruszyliśmy tematykę piractwa komputerowego i praw autorskich,

- przygotowaliśmy plakaty "Bezpieczne surfowanie w Sieci" korzystając z legalnych baz darmowej grafiki,

- dyskutowaliśmy o sekstingu,

- analizowaliśmy ryzyko podczas zakupów online,

- przygotowaliśmy wirtualną tablicę z zasadami netykiety, czyli kulturalnego zachowania się podczas komunikacji internetowej,

- poruszyliśmy tematykę złośliwego oprogramowania i skutków ich działania,

- przygotowaliśmy przedstawienie "Internet to nie wszystko" dla uczniów Szkoły Podstawowej nr 4 oraz naszej szkoły z okazji obchodów Dnia Bezpiecznego Internetu,

- spotkaliśmy się z przedstawicielem Wydziału do Walki z Cyberprzestępczością Komendy Wojewódzkiej Policji w Katowicach,

- rozmawialiśmy o kreowaniu wizerunku w Sieci, możliwościach manipulowania informacjami,

- dyskutowaliśmy o ochronie prywatności w Internecie, zastawialiśmy się nad granicami naszej prywatności,

- analizowaliśmy możliwe konsekwencje zawierania znajomości w Sieci, tworzyliśmy "memy" namawiające do naśladowania pozytywnych zachowań w Internecie.

KORZYŚCI I ZAGROŻENIA PŁYNĄCE Z INTERNETU

Podczas zajęć, pracując w grupach, określiliśmy korzyści i zagrożenia płynące z korzystania z Internetu.

Co by było, gdyby nie było Internetu?

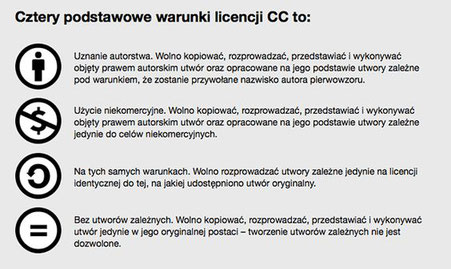

RESPEKTOWANIE PRAW AUTORSKICH

Podczas zajęć komputerowych omawialiśmy prawa autorów utworów i prawa użytkowników. Dyskutowaliśmy o odpowiedzialności za działania niezgodne z prawem. Podawaliśmy

również przykłady wolnych licencji na oprogramowanie.

Na lekcjach związanych z edycją grafiki komputerowej wykonaliśmy plakaty na temat bezpieczeństwa w Internecie. Wykorzystywaliśmy pliki graficzne na licencji CC0 (domena publiczna) ze strony

www.pixabay.com. Plakaty przygotowaliśmy w programie GIMP w oparciu o pracę z warstwami obrazu. Wyraziliście zgodę

na publikowanie swoich prac również na licencji CC0.

Pamiętaj! Z materiałów udostępnionych na licencji CC0 (Creative Commons Zero), możesz korzystać dowolnie bez podawania autora, ani umieszczania notki licencyjnej.

Licencje Creative Commons, czyli "pewne prawa zastrzeżone"

BANKI DARMOWYCH ZDJĘĆ

Czy szukając darmowych zdjęć, muzyki albo materiałów edukacyjnych, respektujesz prawa autorskie? Czy legalnie korzystasz z dostępnych w Sieci materiałów? Nie wszystko co znajdziesz w Internecie możesz wykorzystać .

Strona internetowa Otwarte Zasoby oferuje materiały edukacyjne, muzykę, zdjęcia, filmy i narzędzia, z których możesz korzystać za darmo i legalnie. Przejrzyj proponowane zasoby...kliknij.

Sprawdzaliście swoją wiedzę na temat respektowania praw autorskich w różnych sytuacjach.

ZJAWISKO SEKSTINGU

Podczas pracy w grupach próbowaliśmy odpowiedzieć na poniższe pytania:

CO MOŻESZ ZROBIĆ JAKO ŚWIADEK SEKSTINGU?

- NIE PODSYCAJ

- NIE LAJKUJ

- NIE UDOSTEPNIAJ

- NIE PROMUJ TEGO

- NIE PRZESYŁAJ DALEJ

BEZPIECZNE ZAKUPY ONLINE

Wzięliśmy udział w 4 edycji akcji edukacyjnej "Kupuję w Internecie".

Analizowaliśmy wady i zalety zakupów online, poznaliśmy nasze prawa jako e-konsumenta oraz zasady bezpiecznego kupowania w Sieci.

CYBERPRZEMOC

Na zajęciach z psychologiem szkolnym analizowaliśmy jakie emocje może rodzić cyberprzemoc u jej ofiar, jakie może nieść dla nich konsekwencje. Dowiedzieliśmy się jakie są możliwe konsekwencje przemocy w sieci dla sprawców.

Wśród najczęstszych form cyberprzemocy pojawia się:

- wyśmiewanie,

- nękanie,

- groźby,

- szantażowanie,

- rejestrowanie zdjęć i filmów bez zgody,

- publikowanie w Internecie lub rozsyłanie przy użyciu telefonu komórkowego ośmieszających, kompromitujących informacji, zdjęć,

- podszywanie się za kogoś innego,

- wulgaryzmy,

- włamania na konto pocztowe itp.

NETYKIETA

Poznaliśmy zasady netykiety, czyli kulturalnego komunikowania się w Sieci. Stworzyliście wirtualne tablice z proponowanymi zasadami.

Internet jest miejscem spotkań. Komunikacja w Internecie wygląda inaczej niż ta bezpośrednia. Kontakty z innymi ludźmi powinny więc odbywać się wedle zasad podobnych do tych stosowanych poza siecią. Tego wymaga kultura osobista.

Na zajęciach plastycznych przygotowaliśmy w parach prace metodą kolażu.

Tematem pracy było przedstawienie wybranej jednej zasady netykiety, czyli kulturalnego komunikowania się w Internecie.

Wszystkie prace wzięły udział w szkolnym konkursie „BĄDŹ KULTURALNY W INTERNECIE”. Wyniki konkursu

zostały ogłoszone podczas lutowego apelu z okazji Dnia Bezpiecznego Internetu.

ZŁO

Poruszyliśmy tematykę złośliwego oprogramowania. Wymieniliśmy kilka przykładów programów między innymi: wirusy, robaki komputerowe, trojany, spyware, botnet, keylogger. Omówiliśmy możliwe konsekwencje działania tych programów. Metodą "burzy mózgów" wymienialiśmy możliwe objawy świadczące o obecności takich programów w naszych urządzeniach.

Sprawdzaliśmy jaki program antywirusowy zainstalowano na naszym sprzęcie oraz czy działa "zapora sieciowa".

Pracując w grupach w "chmurze", stworzyliśmy listę wskazówek jak ochronić komputer przed złośliwym oprogramowaniem.

PRZEDSTAWIENIE Z OKAZJI DBI "INTERNET TO NIE WSZYSTKO"

Wiele czasu poświęciliśmy na próby i przygotowania do przedstawienia teatralnego "INTERNET TO NIE WSZYSTKO", który ma uświetnił szkolne obchody Dnia Bezpiecznego Internetu.

GIMNAZJALIŚCI DZIECIOM

Przedstawienie pt. "INTERNET TO NIE WSZYSTKO", młodzież zaprezentowała młodszym dzieciom z zaprzyjaźnionej Szkoły Podstawowej nr 4 w Rudzie

Śląskiej.

SPOTKANIE W PRZEDSTAWICIELEM WYDZIAŁU DO WALKI Z CYBERPRZESTĘPCZOŚCIĄ

W ramach lutowych obchodów Dnia Bezpiecznego Internetu gościliśmy dziś w naszej szkole przedstawiciela Wydziału do Walki z Cyberprzestępczością Komendy Wojewódzkiej Policji w Katowicach. Nasz gość przedstawił uczniom formy cyberprzestępczości, między innymi: nielegalny handel w sieci, pirackie oprogramowanie, różnego rodzaju oszustwa na aukcjach internetowych, niepokojące ogłoszenia, oferty zarobkowania, hakerstwo, wyłudzenia pieniędzy, cyberprzemoc.

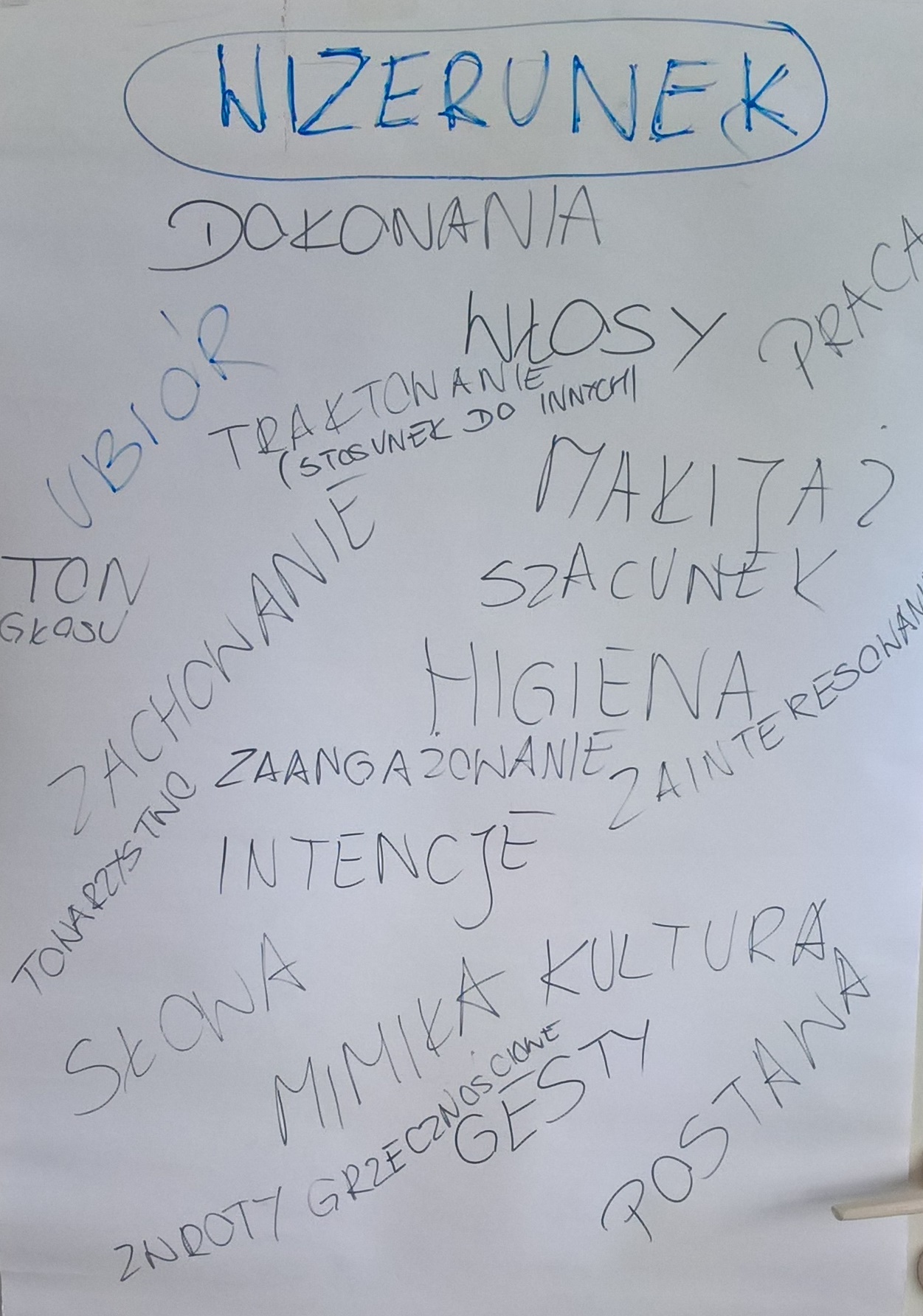

KREOWANIE WIZERUNKU W SIECI

Podczas zajęć otwartych dla innych nauczycieli zajęliśmy się ciekawym tematem kreowania wizerunku w Internecie.

Próbowaliśmy odpowiedzieć sobie na pytanie: jeśli zależy nam na dobrej opinii rówieśników, rodziców, nauczycieli i innych, dlaczego nie zadbać o

sposób,

w jaki prezentujemy samych siebie na portalach społecznościowych?

Przeanalizowaliśmy kilka profili na portalu społecznościowym Facebook i próbowaliśmy odpowiedzieć sobie na konkretne pytania:

- Co mój profil o mnie mówi? Czy na podstawie informacji tam zawartych możemy wyrobić sobie opinię o człowieku?

- Jak dany profil na Facebooku wpływa na wizerunek konkretnej osoby?

- Co myślą o nich nowi koledzy z klasy? Co może pomyśleć nowy wychowawca klasy?

-

Jak zareaguje rodzic na te informacje? Jaką opinię będzie miał o mnie mój przyszły pracodawca?

- Czy mój profil wskazuje na to czym się interesuję, w co się angażuję, na co poświęcam swój czas?

- Które elementy profilu są zbyt osobiste?

- Wykorzystanie których informacji może być niebezpieczne?

- Jakie widzisz zagrożenia tworzenia profilu w serwisie społecznościowym?

ZASTANÓW SIĘ, ZANIM UDOSTĘPNISZ

- Czy chcę, aby inni widzieli mnie w ten sposób

- Czy ktoś mógłby to wykorzystać, aby mi zaszkodzić?

- Czy zmartwi mnie, jeśli ktoś udostępni to innym osobom?

- Jaka jest najgorsza rzecz, która może się stać, jeśli to udostępnię?

OCHRONA PRYWATNOŚCI W INTERNECIE

Podczas zajęć definiowaliśmy pojęcie prywatności. Podawaliśmy przykłady prywatnych rzeczy, sytuacji. Odnosiliśmy pojęcie prywatności do danych, które udostępniamy w Internecie.

Korzystając z aplikacji Kahoot sprawdziliśmy jakie są granice naszej prywatności. Dowiedzieliśmy się, że każdy ma swoje granice. Zależą one ponadto od czasów i miejsca, w którym żyjemy, kultury, środowiska w jakim się wychowujemy.

Niektóre dane udostępniamy świadomie np. poprzez profil na Facebooku, Twitterze, Instagramie. Oprócz świadomego informowania innych o nas, nasze prywatne dane

udostępniane są również nieświadomie. Za korzystanie z darmowych usług i aplikacji często płacimy wysoką cenę. Naszymi danymi można handlować.

Nawet codzienne czynności w Internecie narażają naszą prywatność na szwank. Warto zwrócić uwagę na:

- Przeglądanie stron internetowych. Konieczny jest wybór bezpiecznej przeglądarki (np. Firefox, Chromium) i dostosowanie jej ustawień do naszych potrzeb (zakładka prywatność oraz bezpieczeństwo).

- Instalacja wtyczek do przeglądarek (np. AdBlock Plus, Ghostery, Flashblock, BetterPrivacy, Cookie Monster,NoScript), które blokują reklamy, chronią przed śledzeniem, zarządzają ciasteczkami.

- Wybór wyszukiwarki (np. startpage, DuckDuckGo), która nie przechowuje informacji, nie śledzi, nie zapisuje adresów IP.

- Korzystanie z poczty elektronicznej, która nie zapisuje informacji których szukasz, nie przechwytuje adresów IP, nie stosuje śledzących plików cookie.

- Komunikacja internetowa i sms-owa. Korzystaj z komunikatorów, które szyfrują treść czatów np. WhatsApp, Signal Private Messenger oraz z aplikacji, które szyfrują treść sms-ów np. TextSecure.

Pamiętaj!!!

- Jeśli nie musisz podawać swoich danych – nie rób tego. Im mniej informacji o Tobie jest w Sieci, tym lepiej.

- Staraj się unikać przekazywania poufnych informacji (np. haseł) poczta elektroniczną, SMS-ami, czatem bez szyfrowania.

- Unikaj niezabezpieczonego Wi-Fi.

- Jeśli korzystasz z komputera w miejscu publicznym, używaj w przeglądarce trybu prywatnego.

- Zabezpieczaj swoje konta silnymi hasłami. Zmieniaj je i chroń (nie zapamiętuj w komputerze).

- Wyloguj się, kiedy skończysz korzystać z danej usługi.

- Używaj programów do ochrony przed złośliwym oprogramowaniem.

- Zabezpiecz hasłem lub blokadą dostęp do komputera, komórki, tabletu.

NIEBEZPIECZNE KONTAKTY

Podczas zajęć omawialiśmy możliwe konsekwencje zawierania znajomości przez Internet: uwodzenie, nakłanianie do spotkania, pozyskiwanie zdjęć, kontakt z sektami, nakłanianie do samobójstwa, wyłudzenia itp.

Tworzyliśmy tzw. memy zachęcające do naśladowania rozważnych zachowań w Sieci.

Obejrzeliśmy historii dziewczyny, która umówiła się z chłopakiem poznanym w Sieci. Wysłuchaliśmy komentarza Policji oraz tłumaczenia aresztowanego w tej sprawie.

ZASADY BEZPIECZEŃSTWA W KONTAKTACH Z NIEZNAJOMYMI W INTERNECIE:

1. Nie podawaj w sieci swoich danych (takich jak numer telefonu i adres, numer komunikatora, e-mail.)

2. Posługuj się Nickiem, nie podawaj prawdziwego imienia i nazwiska.

3. Nie opowiadaj nieznajomym o Twoich prywatnych sprawach ani o Twojej rodzinie.

4. Nie rozmawiaj z osobami poznanymi w Sieci na tematy związane ze sferą seksualną człowieka.

5. Bądź ostrożny z wysyłaniem zdjęć, nigdy nie wiesz gdzie mogą później trafić

6. Nie ufaj bezkrytycznie osobom poznanym w Sieci.

7. Jeśli decydujesz się na spotkanie z osobą poznaną przez Internet, nie idź na nie sam. Zabierz ze sobą zaufaną osobę dorosłą lub grupę znajomych.

8. Pierwsze spotkanie z osobą poznaną w Sieci powinno odbyć się w ciągu dnia w miejscu publicznym, a nie na odludziu.

9. O spotkaniach z osobami poznanymi w Internecie należy informować rodziców.

10. W sytuacji zagrożenia, należy niezwłocznie zwróć się do rodziców, znajomych, specjalistów (Telefon Zaufania dla Dzieci i Młodzieży 116 111).

11. Jeśli podejrzewasz, że osoba z którą nawiązałeś kontakt w Sieci ma wobec Ciebie złe zamiary postaraj się zachować korespondencję z tą osobą (w historii komunikatora, e-mailach, sms'ach itp.)

Pamiętaj!

Masz prawo odmówić rozmów na tematy dla Ciebie niewygodne i każdy powinien to uszanować.

Masz prawo przerwać każdy kontakt, który Cię niepokoi.

DEBATA OKSFORDZKA

Uczniowie wzięli udział w debacie. Strona propozycji broniła tezy, która brzmiała: NASTOLATEK JEST BEZPIECZNY W INTERNECIE". Strona opozycji nie zgadzała się z nią. Debata miała charakter podsumowania działań w ramach prowadzonego programu "Bezpieczne surfowanie w Sieci".

Debata oksfordzka zorganizowana w czytelni z udziałem zaproszonych gości (uczniów, dyrektora szkoły, nauczycieli) pozwoliła dokonać ewaluacji rocznych działań edukacyjnych oraz podsumować program. Teza potyczki brzmiała: Nastolatek jest bezpieczny w Internecie. Pozwalała ona wykorzystać wiedzę i umiejętności nabyte w czasie jego realizacji.

Przygotowania miały szeroki zasięg. Przygotowania do tej formy dyskusji trwały dwa tygodnie. Nauczyciel języka polskiego, pani Ewa Zieleźnik, przypomniała uczniom regulamin debaty oksfordzkiej i zasady jej przeprowadzania. Następnie drogą losowania wybrano drużynę propozycji i opozycji. Uczniowie sami zdecydowali, jaką rolę pełnia w drużynie. Termin debaty wyznaczono na 23 maja. W skład drużyny propozycji i opozycji wchodziły po cztery osoby. W roli ekspertów wystąpiło czterech uczniów, którzy z wielką kompetencją ocenili drużyny. Debacie przewodniczyła pani marszałek, która czuwała nad prawidłowym przebiegiem debaty i przestrzeganiem czasu wypowiedzi, reagowała na nieprawidłowości. Na rzutniku multimedialnym wyświetlano czas przeznaczony na każdą wypowiedź. Każdy mówca miał dwie i pół minuty na zabranie głosu w dyskusji.

Debata została przeprowadzona na wysokim poziomie, towarzyszyły jej duże emocje. Mówcy mieli świadomość, że ocenie nie tylko podlega prezentacja, forma wypowiadania się, ale przede wszystkim merytoryczna wartość wypowiedzi. Przebieg debaty udokumentowano w postaci zdjęć i filmów, które pozwoliły omówić ją w późniejszym czasie.

Krótki opis debaty i przykładowe wypowiedzi uczniów pozwolą przybliżyć zakres ich wiedzy w tym temacie.

· Pani marszałek rozpoczęła debatę, przydzielając głos mówczyni I z drużyny propozycji.

· Mówczyni I propozycji- przedstawiła całą drużynę, zdefiniowała tezę słowo po słowie, posiłkując się Słownikiem języka polskiego, po czym potwierdziła prawdziwość tezy.

· Mówca II –przedstawił argumenty potwierdzające tezę: na każdym urządzeniu, na którym jest dostęp do Internetu, można założyć blokadę rodzicielską, na większości komputerów jest zainstalowany antywirus, np. Norton, AVG, Avast, który powiadomi użytkownika o zagrożeniach, strony logowania, na których podajemy najbardziej poufne dane, takie jak: hasło do konta bankowego albo hasło do serwisu płatności online, są zabezpieczone specjalnym protokołem szyfrującym https, który zapobiega przechwyceniu danych przez osoby trzecie. Po czwarte: organizowane są szkolenia i projekty, które poszerzają wiedzę nastolatków na temat Internetu, np. nasza klasa uczestniczy w projekcie "Bezpieczne surfowanie w sieci", dzięki którym dowiedzieliśmy się wiele na temat sekstingu, poruszyliśmy temat cyberprzemocy i piractwa komputerowego. Wiedza, którą otrzymaliśmy, zostanie przez nas wykorzystana w praktyce.

· Mówczyni III propozycji - potwierdziła tezę, przypomniała argumenty, podsumowała wypowiedzi przedmówców, dodając, że w gruncie rzeczy bezpieczne, to rozumne korzystanie z Internetu.

· Mówca IV propozycji - podsumował dotychczasowe wypowiedzi, wskazując na istnienie stron propagujących bezpieczne korzystanie z Internetu oraz możliwość uruchomienia trybu incognito czy okna prywatnego. Swoją mowę zakończył zaskakującym porównaniem Internetu do noża, którym można smarować chleb, ale też boleśnie zranić, a nawet zabić.

· Mówczyni I opozycji – przedstawiła drużynę i zanegowała tezę Nastolatek jest bezpieczny w Internecie, wskazując na fakt, że obecnie życie bez Internetu jest niemożliwe i powołując się na określenie koreańskich lekarzy „cyfrowa demencja, której symptomy to zakłócenia uwagi i koncentracji, deficyt emocjonalny i otępienie.

· Mówczyni II opozycji potwierdziła przeczące tezie stanowisko swojej drużyny i podała szereg argumentów, między innymi: zagrożenia płynące z panoszących się w sieci zjawisk: cyberprzemocy, hejtu, piractwa medialnego, stalkingu i sekstingu.

· Mówczyni III opozycji – podsumowała wywody swojej drużyny, zwracając uwagę na problemy psychiczne nastolatków, którzy nie mogąc uporać się z wirtualną rzeczywistością, alienują się.

· Mówczyni IV opozycji – podsumowała całą debatę, ustosunkowując się do wywodów obu drużyn.

Po przerwie eksperci jednogłośnie przyznali zwycięstwo drużynie opozycji, mocno uzasadniając swoją decyzję. Oto niektóre argumenty: strona opozycji - lepsze przygotowanie merytoryczne, większa swoboda wypowiedzi, mniej okazywany stres, czujność na wypowiedzi adwersarzy (pytania i informacje za zgodą marszałka), wykorzystanie czasu. Eksperci wykazali się umiejętnością uważnego śledzenia przebiegu debaty, umiejętnością oceniania wystąpień poszczególnych mówców i całej drużyny. Oceniali wypowiedzi poszczególnych uczniów i przyznali wyróżnienia dwa mówcom.

Uczniowie wykazali się dużą wiedzą w temacie zagrożeń w Internecie. Mówcy swoje wypowiedzi bardzo rzeczowo argumentowali. Wykazali się dużą znajomością tematu, umiejętnością formułowania argumentów i poważnym podejściem do zadania. Debata miała doniosły charakter, uczniowie byli odpowiednio przygotowani merytorycznie oraz zadbali o swoje stroje. Uczniowie dobrze poradzili sobie z pokonaniem w tremy przed zabieraniem głosu na forum, przed publicznością.